Նոր AlienFox անունով «խելացի գործիքակազմը» սկսել է ակտիվորեն տարածվել Telegram-ում՝ որպես հաքերների համար նպատակային միջոց API-ի բանալիներից և ամպային ծառայություններ մատուցող provider-ից գաղտնի տվյալներ հավաքագրելու համար:

Կիբերանվտանգության ընկերությունը malware-ները բնութագրել է որպես բարձր մոդուլային և անընդհատ զարգացող ծրագիր՝ նոր հնարավորություններ և ֆունկցիաներ փորձարկելու համար:

AlienFox-ը հիմնականում կիրառվում է LeakIX և SecurityTrails հարթակների սկանավորման միջոցով սխալ host-երի թվարկման համար: Ինչպես նաև կիրառում է գործիքակազմի սկրիպտներ՝ սերվերների վրա տեղակայված ֆայլերից հավատարմագրեր հանելու համար:

Գործիքակազմի վերջին տարբերակները ներառում են Amazon Web Services (AWS)-եր՝ հաշվի վրա կայունություն հաստատելու և արտոնությունները մեծացնելու համար: Ինչպես նաև վտանգված օգտահաշիվների միջոցով ավտոմատացնում են սպամ արշավներ:

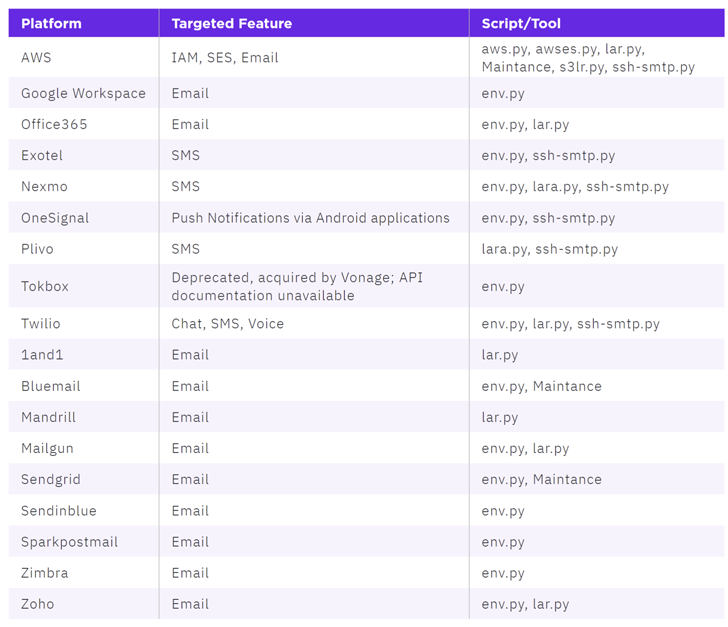

Հաքերային հարձակումների ժամանակ ներառելով AlienFox-ը՝ հաքերները կարող են հավաքագրել կոնֆիդենցյալ և գաղտնի տվյալներ՝ AWS-ից, Bluemail-ից, Exotel-ից, Google Workspace-ից, Mailgun-ից, Mandrill-ից, Microsoft 365-ից, Sendgrid-ից, Twilio-ից, Zimbra-ից և Zoho-ից:

Համանման սկրիպտեր են հանդիսանում՝ AndroxGh0st-ը և GreenBot-ը, որոնք նախկինում փաստաթղթավորված էին Lacework-ի և Permiso p0 Labs-ի կողմից:

AlienFox-ից բխող հարձակումների ռիսկը նվազեցնելու համար կազմակերպություններին խորհուրդ է տրվում հետևել կոնֆիգուրացիայի կառավարման նախկին փորձին և առաջնորդվել արտոնությունների սկզբունքով (PoLP):

Դելամոտի փաստարկով՝ «AlienFox գործիքների հավաքածուն cloud-ային կիբերհանցագործությունների էվոլյուցիայի ևս մեկ փուլ է իրենից ներկայացնում»: – «Հարձակման ենթարկվածների համար փոխզիջումը կարող է հանգեցնել լրացուցիչ ծախսերի, հաճախորդների վստահության կորստի և նրանց կանգնացնել վերականգնման ծախսատար գործընթացի առաջ»:

Աղբյուրը՝ https://thehackernews.com/