Կիբեր լրտեսական խումբը, որը հանդես է գալիս Կույր Արծիվներ անվանումով, փոխկապակցված է նոր բազմափուլ հարձակման շղթայի հետ, որը համակարգերում հանգեցնում է NjRAT remote access trojan-ի տեղակայմանը:

Blind Eagle-ը, որը նաև կոչվում է APT-C-36, իսպանախոս հաքերների կասկածելի խումբ է, որը հիմնականում հարվածներ է հասցնում Կոլումբիայի մասնավոր և պետական սեկտորի կազմակերպություններին: Խմբի կողմից կազմակերպված հարձակումները ուղղված են նաև՝ Էկվադորին, Չիլիին և Իսպանիային:

Check Point-ի և BlackBerry-ի կողմից վնասված շղթաները բացահայտել են spear-phishing-ի գայթակղիչ օգտագործումը, որոնց նպատակը համակարգերում BitRAT և AsyncRAT malware-ների տեղակայումն է: Ֆիշինգային խարդախության արդյունքում հիշողության մեջ նաև Python-ի loader-ներ են տեղակայվում:

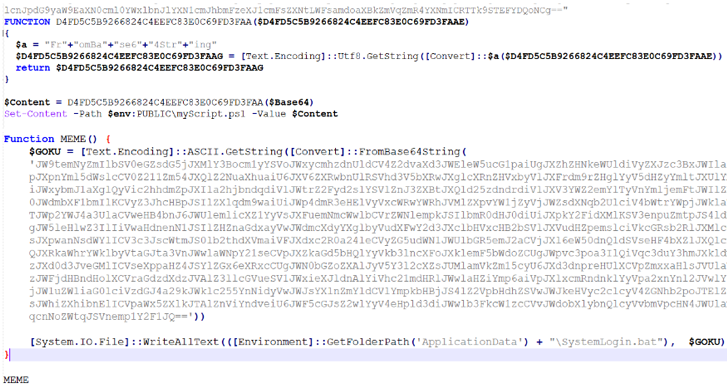

ThreatMon-ի վերջին բացահայտումը ենթադրում է JavaScript downloader-ի օգտագործումը Discord CDN-ում տեղակայված PowerShell սկրիպտը գործարկելու համար: Սկրիպտն իր հերթին թույլատրում է մեկ այլ PowerShell սկրիպտի մուտքը Windows միջավայր և կայունության հասնելու համար VBScript ֆայլը գործարկվում է Windows-ի թղթապանակում:

Այնուհետև գործարկվում է VBScript կոդը: Վերջնական փուլում PowerShell սկրիպտը օգտագործվում է njRAT-ը գործարկելու համար:

«njRAT-ը, որը նաև հայտնի է որպես Bladabindi, remote access-ի գործիք է (RAT)՝ օգտատիրոջ interface-ի կամ trojan-ի միջոցով, որը թույլ է տալիս ծրագրի սեփականատիրոջը կառավարել end-user-ի համակարգիչը», – ասվում է կիբերանվտանգության ոլորտի ընկերության կողմից:

Աղբյուրը՝ https://thehackernews.com/