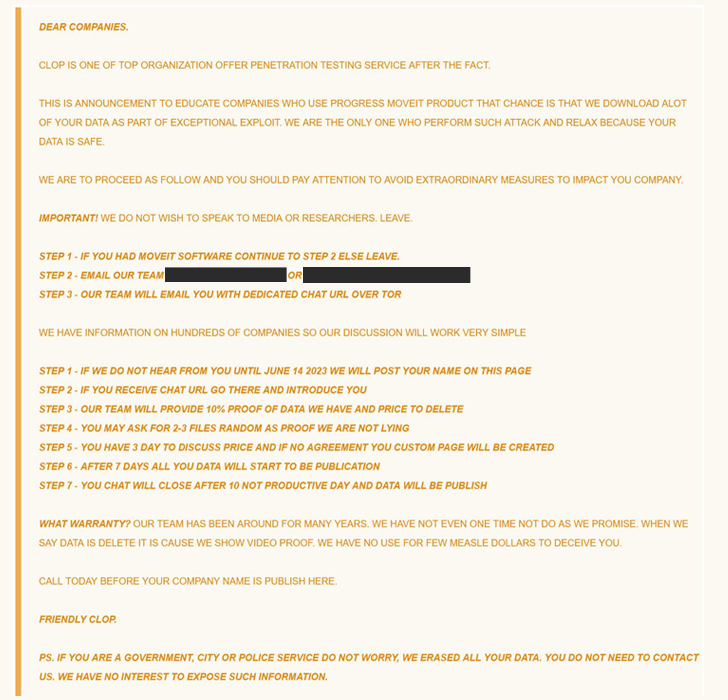

Progress Software-ը բացահայտեց նոր խոցելիություն, որն ազդում է իր՝ MOVEit Transfer հավելվածի վրա: Այս նոր խոցելիությամբ Cl0p հանցախումբը գումարի կորզման մարտավարություն է կիրառել տուժած ընկերությունների դեմ:

Նոր խոցելիությունը վերաբերում է SQL injection-ին որը «կարող է հանգեցնել արտոնությունների մեծացման և չարտոնված մուտքի հասնելիության»:

Ընկերությունն իր բոլոր հաճախորդներին կոչ է անում անջատել ամբողջ HTTP և HTTP տրաֆիկը և այն ուղղել դեպի MOVEit Transfer 80 և 443՝ մեծացնելով ընթացիկ պաշտպանությունը և ժամանակավոր լուծում առաջարկելով ստեղծված իրավիճակին:

Ընթացքը տրվեց այն ժամանակ, երբ Progress-ը հրապարակեց SQL injection-ի խոցելիության ևս մեկ խումբ (CVE-2023-35036), որը կարող է օգտագործվել հավելվածի տվյալների բազայի բովանդակություն մուտք գործելու համար:

Censys-ը, որը համացանցին միացված սարքերի համար հարձակման մասշտաբները գնահատելու որոնման հարթակ է, տեղեկացնում է, որ MOVEit աշխատացնող ավելի քան 1,400 exposed host-երի շրջանում 31%-ը ֆինանսական ծառայությունների մատուցման ոլորտն է ընդգրկում, 16%-ը՝ առողջապահության ոլորտը, 9%-ը՝ տեղեկատվական տեխնոլոգիաների ոլորտը և 8%-ը՝ պետական և ռազմական հաստատությունները:

Սերվերների գրեթե 80%-ը լոկալիզացված է ԱՄՆ-ում:

Kaspersky-ի վերլուծության համաձայն, 97 ծրագրային-ընտանիքների տարածումն իրականացվում է malware-as-a-service-ի (MaaS) միջոցով:

Աղբյուրը՝ https://thehackernews.com/