Կիբերանվտանգության ոլորտի փորձագետները հայտնաբերել են նախկինում չփաստաթղթավորված payloads, որը կապված է ռումինացի Diicot հաքերի հետ:

«Diicot անունն արդեն նշանակալից է, քանի որ այն նաև հանդիսանում է ռումինական կազմակերպված հանցավորության և հակաահաբեկչական ոստիկանության ստորաբաժանման անվանումը», – ասվում է Cado Security-ի տեխնիկական զեկույցում:

«Բացի այդ, խմբի հարձակումների artifacts-երը պարունակում են հստակ հաղորդագրություններ՝ կապված այս կազմակերպության հետ»:

Diicot-ն առաջին անգամ փաստաթղթավորվել է Bitdefender-ի կողմից 2021 թ.-ի հուլիսին` կիրառելով հաքերի կողմից Go-based SSH brute-forcer գործիքը, որը կոչվում է Diicot Brute: Որպես cryptojacking արշավի մի մաս՝ գործիքի կիրառումը խախտել է Linux հոսթերը:

«Հաքերները, մինչ Monero crypto miner տեղադրումը, օգտագործում են payloads-երի երկար շղթաներ», – նշում է Akamai-ի հետազոտող՝ Սթիվ Կուպչիկը:

«Նոր հնարավորությունները ներառում են՝ Secure Shell Protocol (SSH) մոդուլի օգտագործումը, հաշվետվությունները և նոր՝ LAN spreader մոդուլը»:

Cado Security-ի կատարած վերջին վերլուծությունը ցույց է տալիս, որ խումբը նաև տեղակայում է off-the-shelf botnet, որը կոչվում է Cayosin: Այն իրենից ներկայացնում է malware ծրագրերի ընտանիք, որն իր ընդհանուր բնութագիրը կիսում է՝ Qbot-ի և Mirai-ի հետ:

Diicot-ի շղթաները հիմնականում մնացել են հաստատուն՝ օգտագործելով հատուկ SSH brute-forcing utility-ներ, որպեսզի կարողանան լրացուցիչ malware-ներ տեղակայեն, ինչպիսիք են՝ Mirai տարբերակը և crypto miner-ը:

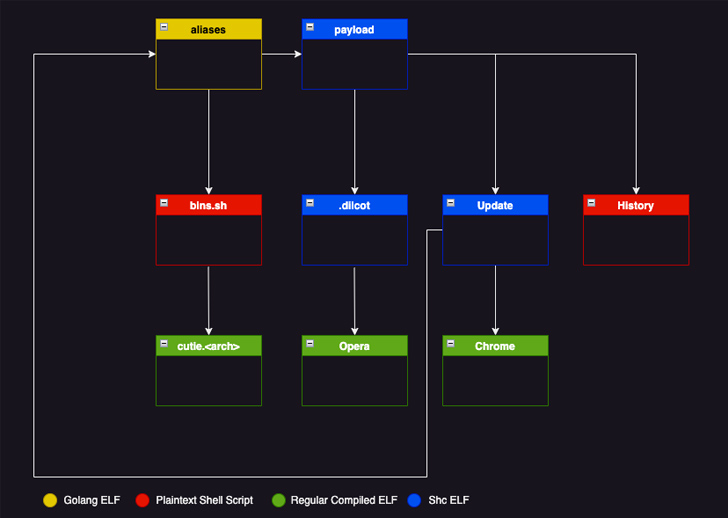

Հաքերի կողմից օգտագործվող որոշ գործիքներն են՝

– Chrome – Zmap-ի վրա հիմնված ինտերնետային սկաներ, որը կարող է գործողության արդյունքները գրել տեքստային ֆայլում («bios.txt»):

– Update – Գործարկվող սարք, որը համակարգում գործարկում է SSH brute-forcer-ը և Chrome-ը:

– History – shell script է, որը նախատեսված է Update-ն իրականացնելու համար:

Վերոնշյալին հետևում է մի շարք այլ հրամանների գործարկումը՝ infected host-ը պրոֆիլավորելու և այն օգտագործելու համար: Կամ պարզապես cryptominer տեղակայելու համար, եթե սարքի CPU-ի միջուկը չորսից պակաս է:

Նման հարձակումների հետևանքով առաջացած ռիսկերը մեղմելու համար կազմակերպություններին առաջարկվում է ներդնել SSH hardening և firewall ՝ սահմանափակելով SSH մուտքերը դեպի կոնկրետ IP հասցեներ:

Աղբյուրը՝ https://thehackernews.com/