Նոր` open source remote access trojan (RAT)-ը, որը հանդես է գալիս DogeRAT անունով, ուղղված է Android-ի օգտատերերին, որոնք հիմնականում տեղակայված են Հնդկաստանում: Այն լայն տարածում գտած նոր malware-ային արշավի մի մասն է կազմում:

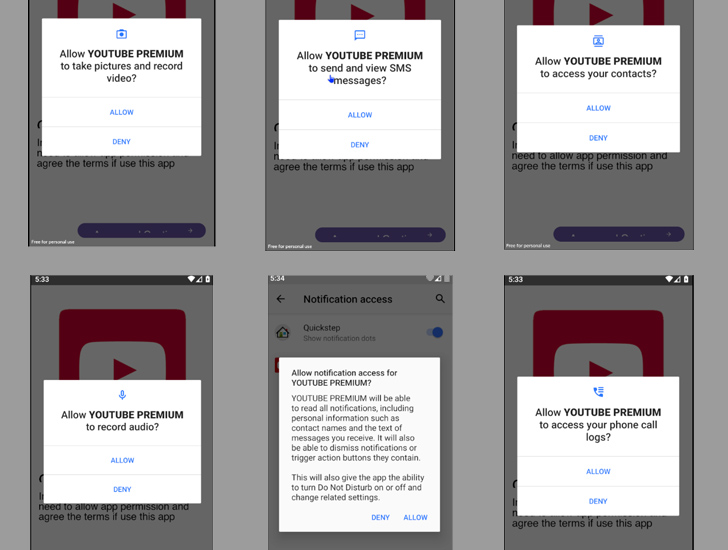

Այս malware-ը տարածվում է սոցիալական մեդիայի և հաղորդագրությունների միջոցով՝ օրինական հավելվածների անունից, ինչպիսիք են՝ Opera Mini-ն, OpenAI ChatGOT-ը, YouTube-ը, Netflix-ն ու Instagram-ի պրեմիում տարբերակը:

«Տուժող օգտատիրոջ սարքի վրա տեղակայվելուց հետո malware-երը չթույլատրված մուտք է ստանում դեպի անձնական տվյալներ՝ ներառյալ կոնտակտները, հաղորդագրությունները և բանկային հավատարմագրերը», – նշվում է կիբերանվտանգության ոլորտի CloudSEK ընկերության զեկույցում:

DogeRAT-ը, ինչպես շատ այլ malware-as-a-service (MaaS)-ներ, խթանվում է Հնդկաստանում գտնվող ծրագրավորողի կողմից Telegram ալիքի միջոցով, որն ավելի քան 2100 բաժանորդ ունի:

Այն ներառում է նաև պրեմիում բաժանորդագրություն, որը վաճառվում է շատ մատչելի գնով ($30)՝ ընձեռելով լրացուցիչ հնարավորություններ, ինչպիսիք են՝ սքրինշոթեր անելը, նկարներ գողանալը, clipboard-ի բովանդակության առևանգումն ու logging keystroke-երի գրանցումը:

Այլ հաքերների համար այն ավելի հասանելի դարձնելու նպատակով DogeRAT-ի անվճար տարբերակը հասանելի է դարձել նաև GitHub-ում՝ սքրինշոթերի և տեսաձեռնարկների հետ մեկտեղ:

Վերոնշյալ փաստերը հրապարակվեցին այն ժամանակ, երբ Google-ին պատկանող Mandiant-ը մանրամասնեց LEMONJUICE կոչվող Android-ի backdoor-ի մասին, որը նախատեսված էր վտանգված սարքի remote control-ի և չարտոնված մուտքի համար:

«Այս malware ծրագիրը կարող է իմանալ սարքի գտնվելու վայրը, ձայնագրել խոսակցությունները, որսալ օգտատերերի կոնտակտային տվյալները, մուտք գործել կատարած զանգերի ցանկ, ընթերցել SMS հաղորդագրությունները, մուտք ստանալ դեպի նշումների բաժին և ծանուցումների մատյան, ներբեռնել և վերբեռնել տարբեր ֆայլեր և C2 սերվերից կատարել լրացուցիչ հրամաններ», – նշում է կիբերանվտանգության ոլորտի փորձագետ՝ Ջարեդ Ուիլսոնը:

Աղբյուրը՝ https://thehackernews.com/