Հյուսիսային Կորեայի կառավարության կողմից հովանավորվող հաքերը կապված է Հարավային Կորեայի և ԱՄՆ-ի կառավարության և զինվորական անձնակազմի, քաղաքագետների, գիտնականների և այլ գիտահետազոտողների վրա իրականացվող հարձակումների հետ:

Google-ի հարձակումների վերլուծությամբ զբաղվող խումբը (TAG) հետևում է ARCHIPELAGO կլաստերին, որն իրենից այլ հարձակվողների ենթախումբ է ներկայացնում և հանդես է գալիս APT43 անունով:

Տեխնոլոգիական հսկայի հավաստմամբ, տվյալ խմբի մոնիտորինգն ու ուսումնասիրությունը սկսվել է դեռևս 2012 թվականից, երբ նկատվեցին առաջին թիրախային հարձակումները:

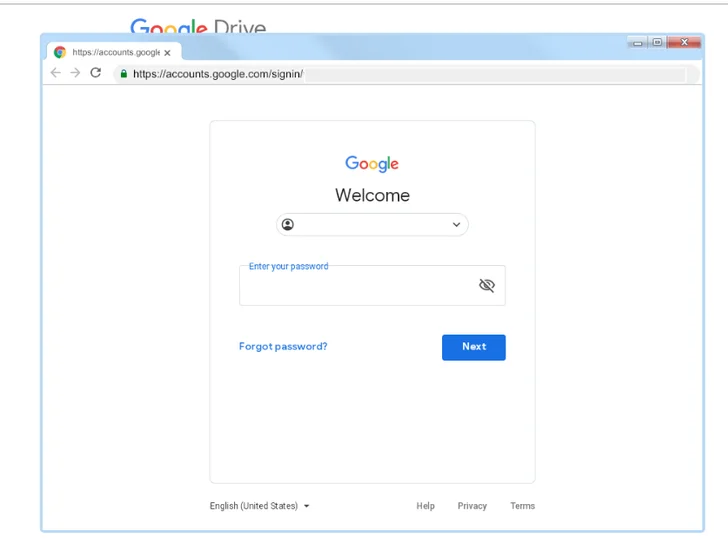

ARCHIPELAGO-ի կողմից իրականացվող հարձակման փորձերն իրենց մեջ ներառում են ֆիշինգային նամակներ, որոնք պարունակում են վնասակար հղումներ: Օգտատերերի սեղմումով դրանք վերահղվում են կեղծ էջեր, որոնք նախատեսված են հավատարմագրեր հավաքելու համար:

Դեռ ավելին, վիրուսն ակտիվացնելու համար ֆիշինգային հաղորդագրությունները տարածվում են որպես Google օգտահաշվի անվտանգության ազդանշաններ, ընդ որում հոսթինգի malware payloads-ը, ինչպիսին է՝ BabyShark -ը Google Drive-ում, տարածվում է ֆայլերի և ISO օպտիկական սկավառակի նկարների տեսքով:

ARCHIPELAGO-ի կողմից ընդունված մեկ այլ ուշագրավ տեխնիկա է համարվում Google Chrome-ի վնասակար ընդլայնումների օգտագործումը: Դրանք մասնավորապես կիրառվում են գաղտնի տվյալները հավաքագրելու համար: Նախորդիվ այդ արշավները հանդես են եկել՝ Stolen Pencil և SharpTongue անվանումներով:

Աղբյուրը՝ https://thehackernews.com/