Վերջին շրջանում հաքերները կեղծ կայքեր են օգտագործում, որոնք քողարկված են՝ Avast-ի, Bitdefender-ի և Malwarebytes-ի օրինական հակավիրուսային ծրագրերի անվանումների տակ։ Նպատակը malware-ների տարածումն է, որոնք Android և Windows օպերացիոն համակարգերից ի զորու են կոնֆիդենցիալ տվյալներ կորզել։

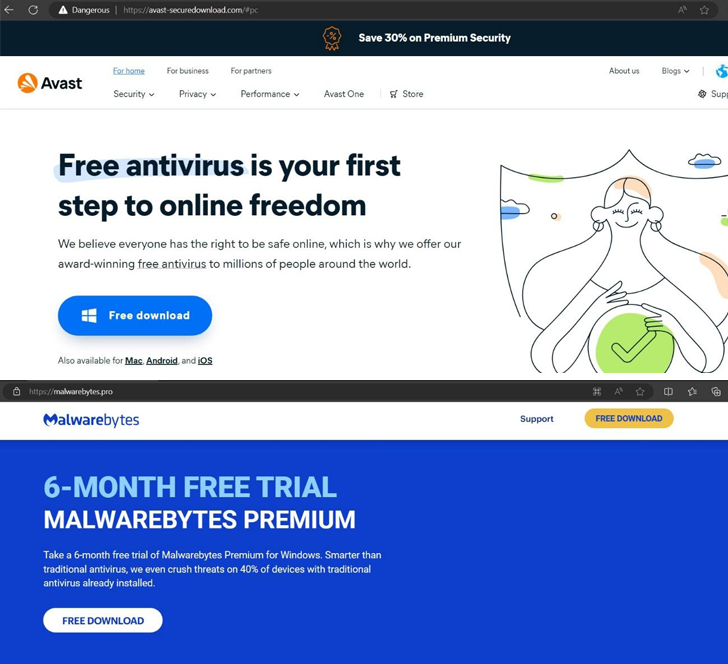

Կայքերի ցանկը հետևյալն է՝

– avast-securedownload[.]com, որն օգտագործվում է SpyNote տրոյանը տեղակայելու համար

– bitdefender-app[.]com, որը ZIP արխիվային ֆայլեր է փոխանցում («setup-win-x86-x64.exe.zip») և տեղակայում է Lumma stealer malware–ը

–malwarebytes[.]pro, որն աշխատացվում է RAR արխիվային ֆայլի («MBSetup.rar») փոխանցմամբ և տեղակայում է StealC stealer malware–ը։

Stealer malware ծրագրերն օր օրի մեր առօրյա կյանքում ավելի ու ավելի մեծ տարածում վայելող սպառնալիքներ են դառնում։ Հարձակումներն իրենց մեջ ներառում են նաև նոր ու ավելի թարմացված տարբերակներ, ինչպիսիք են՝ Acrid–ը, SamsStealer–ը, ScarletStealer–ը և Waltuhium Grabber-ը, ինչպես նաև SYS01stealer տարբերակը։

Բացահայտման վեկտորն ի հայտ եկավ այն ժամանակ, երբ փորձագետները հայտնաբերեցին Antidot կոչվող նոր Android banking trojan–ը, որը քողարկվում է որպես Google Play-ի թարմացում՝ հեշտացնելով Android-ի սարքեր ներթափանցելու հասանելիությունը։

«Ֆունկցիոնալապես Antidot-ն ի վիճակի է keylogging–ի, overlay հարձակումների, SMS exfiltration–ի, էկրանի լուսանկարման հնարավորության, հավատարմագրերի գողություն, սարքի ամբողջական կառավարման», – նշվում է Broadcom-ին պատկանող Symantec-ի տեղեկագրում:

Աղբյուրը՝ https://thehackernews.com/