Microsoft Azure API Management-ում բացահայտվել են անվտանգության երեք նոր խոցելիություններ, որոնք կարող են ակտիվորեն չարաշահվել հաքերների կողմից՝ կոնֆիդենցյալ տեղեկատվություն և գաղտնի տվյալներ գողանալու նպատակով:

Համաձայն իսրայելական՝ Ermetic ընկերության փոխանցած տվյալների սա ներառում է server-side հարցումների կեղծման (SSRF) խոցելիությունն ու API Management-ում առկա ֆայլերի անսահմանափակ վերաբեռնման ֆունկցիոնալությունը:

«Ֆայլերի վերբեռնման միջոցով հարձակվողները Azure-ի ներքին workload-ում կարող են վնասակար ֆայլեր վերբեռնել»:

Azure API Management-ը cloud-ային կառավարման հարթակ է, որը կազմակերպություններին թույլ է տալիս ապահով կերպով բացահայտել իրենց API-ները

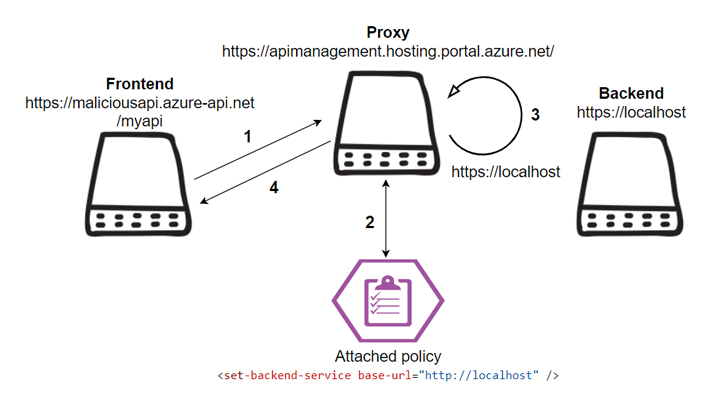

Ermetic-ի կողմից բացահայտված SSRF-ի երկու խոցելիություննրից մեկը Microsoft-ի կողմից առաջարկված տարբերակն է՝ այս տարվա սկզբին Orca-ի կողմից արձանագրված խոցելիությունը շտկելու համար: Մյուս խոցելիությունը գտնվում է API Management-ի proxy ֆունկցիայում:

SSRF-ի խոցելիության շահագործումը կարող է հանգեցնել ինֆորմացիայի գաղտնիության և ամբողջականության կորստի, ինչն էլ հաքերներին հասանելիություն է ապահովում Azure-ի ներքին ռեսուրսներին և թույլ է տալիս գործարկել չարտոնված ծածկագրեր:

Նույնականացված օգտատերը կարող է չարաշահել համակարգում առկա վրիպակը` պորտալ սերվերի վրա վնասակար ֆայլեր վերբեռնելու, ինչպես նաև համակարգում կամայական կոդ գործարկելու համար:

Համանման բացահայտումներն ի հայտ եկան այն ժամանակ, երբ Orca-ի փորձագետները մանրամասնեցին Microsoft Azure-ի «by-design խոցելիության» չարաշահման փաստը, որը հաքերներին թույլ էր տալիս մուտք գործել պահեստային հաշիվներ, հանգիստ դիտել ներքին միջավայրի տեղեկատվությունն ու գործարկել remote կոդեր:

Փորձագետների կողմից բացահայտված փաստերին հաջորդում է նաև Azure-ի մեկ այլ խոցելիություն, որը կոչվում է EmojiDeploy, ինչն էլ հաքերին կարող է թույլ տալ ստանալ նպատակային հավելվածի ողջ վերահսկողությունը:

Աղբյուրը՝ https://thehackernews.com/