Ransomware խմբերը հարձակումների ժամանակ սկսել են ակտիվորեն կիրառել remote encryption-ը՝ նշելով մարտավարության նոր սրացում, որն ակտիվորեն կիրառվում է հաքերների կողմից հարձակման արշավներում հաջողելու համար:

«Ընկերությունները կարող են ունենալ ցանցին միացված հազարավոր համակարգիչներ և ընդամենը մեկ անպաշտպան ու թույլ անվտանգությամբ սարքը կարող է ամբողջ ցանցը վտանգի ենթարկել», – նշում է Sophos-ի սպառնալիքների հետազոտության փոխնախագահ՝ Մարկ Լոմանը:

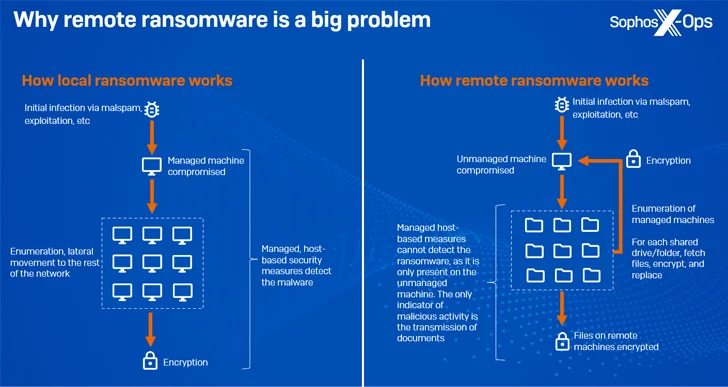

Remote encryption-ը տեղի է ունենում, երբ վտանգված endpoint-ն օգտագործվում է նույն ցանցի այլ սարքերի տվյալները գաղտնագրելու համար:

Այս մոտեցման էական առավելությունն այն է, որ այն անարդյունավետ է դարձնում գործընթացի վրա հիմնված վերականգնման ուղիները և վերահսկվող սարքերը չեն կարողանում հայտնաբերել կասկածելի գործողությունը:

Սա նաև տարածվում է FAQ-երում և մամուլի հաղորդագրությունների հրապարակումներում տեղ գտած ինֆորմացիային: Մեկ այլ մարտավարության համաձայն կիրառվում են գրավիչ անուններ և նուրբ գրաֆիկական լուծումներ, ինչը և խոսում է կիբերհանցագործությունների պրոֆեսիոնալիզմի և էվոլյուցիայի մասին:

«RansomHouse խումբը, օրինակ, իր leak site-ում ունի հաղորդագրություն, որը մասնավորապես ուղղված է լրագրողներին և միտված է տարածել «PR Telegram ալիքի հաղորդագրությունները», – նշում է Sophos-ը:

Ransomware խմբերը, ինչպիսիք են՝ Conti-ն և Pysa-ն, հայտնի են նրանով, որ կազմակերպությունների աշխատանքային հիերարխիայում թիրախավորում և ադապտացնում է՝ ավագ ղեկավարներին, համակարգի ադմինիստրատորներին, developer-երին, HR մենեջերներին և իրավաբանական թիմերին:

Աղբյուրը՝ https://thehackernews.com/