UAC-0099 անունով հանդես եկող կիբերհանցախումբն առնչվում է Ուկրաինայի դեմ ուղղված հարձուկներին, որոնցից մի քանիսը օգտագործում են WinRAR ծրագրային ապահովման կրիտիկական խոցելիությունը՝ LONEPAGE կոչվող malware-ների խումբը փոխանցելու համար:

«Հաքերների գործողություններն ուղղված են ուկրաինացի աշխատակիցներին, ովքեր աշխատում են օտարերկյա ընկերություններում», – ասվում է կիբերանվտանգության ոլորտի՝ Deep Instinct ընկերության հինգշաբթի օրը տարածած զեկույցում:

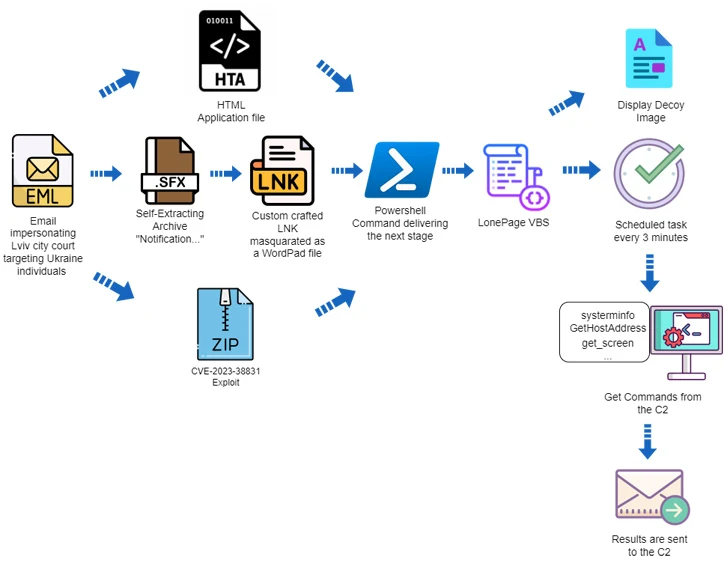

Հարձակման շղթաները օգտագործում էին HTA, RAR և LNK ֆայլերի attachment-ներ պարունակող ֆիշինգային հաղորդագրություններ, որոնք և Visual Basic Script (VBS) malware-ի գործարկմամբ հանգեցնում են LONEPAGE-ի տարածմանը:

Հարձակման մյուս հաջորդականությունը օգտագործում է հատուկ մշակված ZIP արխիվները, որոնք չարաշահում են դեռևս ակտուալ հանդիսացող և չշտկված CVE-2023-38831 խոցելիությունը:

«UAC-0099»-ի կիրառած մարտավարությունը թեև պարզ է, բայց աշխատում է արդյունավետ», – նշել է ընկերությունը:

«Չնայած հարձակման սկզբնական վեկտորներին, հիմնական infection-ը նույնն է. հարձակման ժամանակ հիմնվում են PowerShell-ի և core infection-ի վրա, որն իրականացնում է VBS ֆայլը»:

Զարգացումը տեղի է ունեցավ այն ժամանակ, երբ CERT-UA-ն նախազգուշացրեց ֆիշինգային հաղորդագրությունների տարածման նոր ալիքի մասին: Գործակալությունը կիբերարշավը վերագրել է UAC-0050-ին:

Աղբյուրը՝ https://thehackernews.com/