Խոցելի Redis ծառայությունները թիրախավորվել են SkidMap «բարելավված և շատ վտանգավոր» malware-ի կողմից, որը հատուկ նախագծված է Linux-ի լայն շրջանակը թիրախավորելու համար:

«Այս malware-ի բնույթն այն է, որ ադապտացվի այն համակարգին, որի վրա այն գործարկվում է», – ասել է Trustwave-ի անվտանգության գծով փորձագետ՝ Ռադոսլավ Զդոնչիկը:

SkidMap-ն առաջին անգամ բացահայտվել է Trend Micro-ի կողմից 2019-ի սեպտեմբերին՝ որպես cryptocurrency mining botnet: Այն կարող է բեռնել kernel-ի մոդուլները, որոնք կարող են խաթարել համակարգի գործունեությունը, ինչպես նաև վերահսկել miner-ի գործընթացը:

Հայտնաբերվել է, որ malware-երի օպերատորները Bitcoin blockchain-ում քողարկում են իրենց պահուստային command-and-control (C2)-ի IP հասցեն, ինչն էլ վկայում է բոտնետի մեկ այլ Glupteba malware-երի մասին:

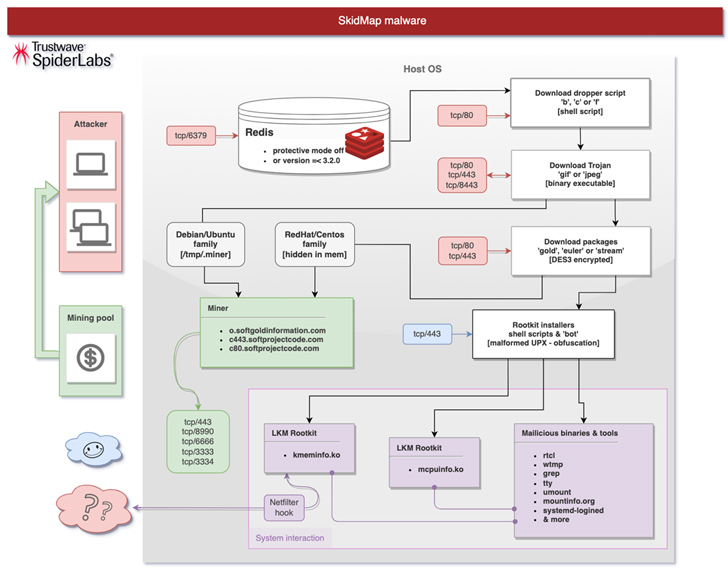

Trustwave-ի կողմից փաստագրված վերջին հարձակման շղթան ներառում է թույլ պաշտպանված Redis սերվերի օրինակների խախտում՝ dropper shell script-ը տեղակայելու համար: Այն մասնավորապես նախագծված է ELF binary տարածելու համար և վերածվում է GIF ֆայլի:

Binary-ին այնուհետև «/root/.ssh/authoried_keys» ֆայլին ավելացնում է SSH ստեղները, անջատում է SELinux-ը, ստեղծում է reverse shell, որը ամեն 60 րոպեն մեկ հաքերին միացնում է սերվերին և, ի վերջո, Linux-ի վրա ներբեռնում է համապատասխան փաթեթը:

Փաթեթն, իր հերթին, գալիս է մի քանի shell script-ներով՝ kernel-ի մոդուլները տեղադրելու և հետքերը ծածկելու համար՝ մաքրելով purging log-երը:

Ներբեռնված է նաև հենց ինքը՝ miner-ի binary տարբերակը, թեև որոշ տարբերակներում օգտագործվում է «built-in miner GIF» տարբերակը:

Աղբյուրը՝ https://thehackernews.com/